Come scansionare il database di WordPress alla ricerca di malware

Malware? L’incubo peggiore del proprietario di un sito web. In questo articolo, ti mostreremo come scansionare il database di WordPress alla ricerca di malware e sbarazzartene.

Per un sito Web infettato da malware, i proprietari del sito devono rimuovere tutto il malware dal codice e dai file del sito. Tuttavia, potrebbero comunque notare il comportamento del malware sul loro sito Web.

Ciò potrebbe essere dovuto al fatto che il malware ha infettato anche il database. Questo è abbastanza comune, ma c’è un modo per recuperare il database di WordPress infetto.

Per fare ciò, gli utenti devono scansionare e pulire immediatamente il database. Esistono due metodi possibili: scansionare e pulire il database manualmente o utilizzare un plug-in.

Questo articolo descrive il processo di scansione di un database WordPress manualmente e con un plug-in.

Database hackerato: come succede?

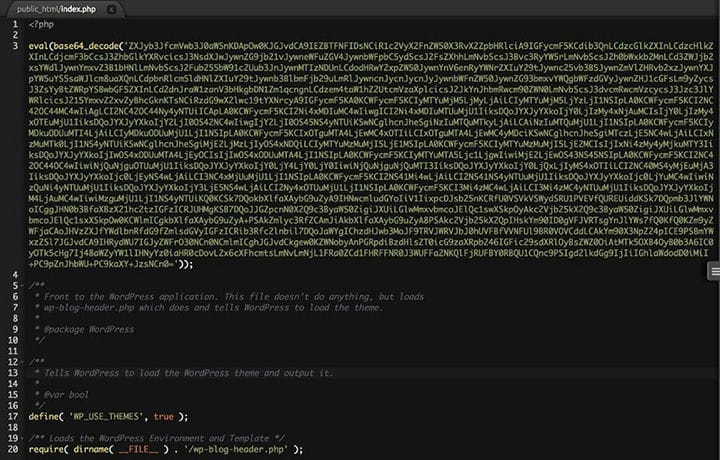

Il malware entra in un database tramite codici di iniezione nei file di WordPress. Se questi file non vengono prima puliti, il codice reinserirà il malware nel database.

File o database injection è l’inserimento di codice nei file di sistema o nel database. Questo codice consente l’accesso agli hacker.

Le iniezioni di database sono piuttosto pericolose. Il testo utilizzato in diversi record può essere ricostruito in comandi dannosi utilizzando una semplice query.

WordPress utilizza un unico database MySQL. Contiene tutte le informazioni e le impostazioni necessarie per l’amministrazione del sito web.

Ciò rende il database un facile bersaglio e le iniezioni una minaccia comune.

Prima di eseguire la scansione del database, assicurarsi di:

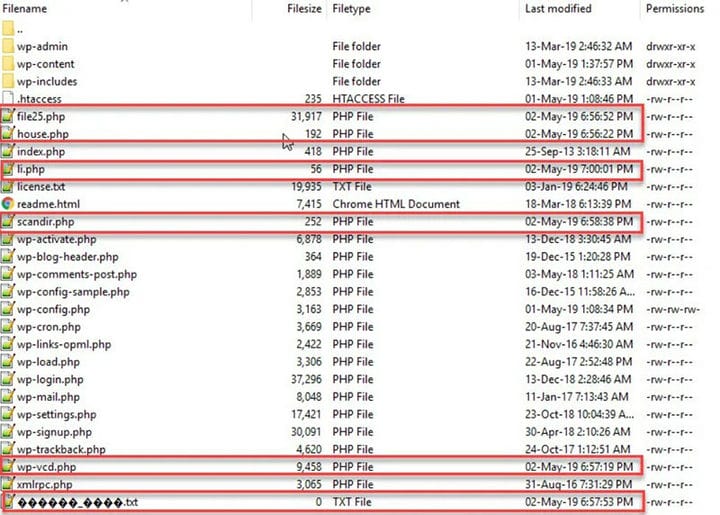

- Scansiona tutti i file WordPress e rimuovi tutti i malware.

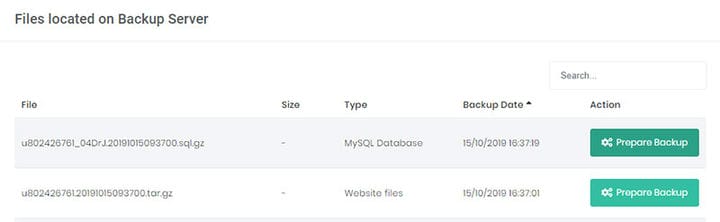

- Eseguire il backup del database e dei file. Se l’host Web non dispone di alcun backup, scaricare il contenuto del file server e del database in un ambiente locale.

Fatto ciò, ora è possibile eseguire la scansione del database di WordPress alla ricerca di malware. Continua a leggere per scoprire come farlo.

Come scansionare e pulire manualmente il database di WordPress

L’esecuzione di una scansione e pulizia manuale richiede molto tempo. C’è anche la possibilità di perdere alcuni malware nascosti.

Eventuali errori, come la rimozione di una tabella errata o l’eliminazione di una parte pulita del codice, possono comportare l’interruzione del sito Web.

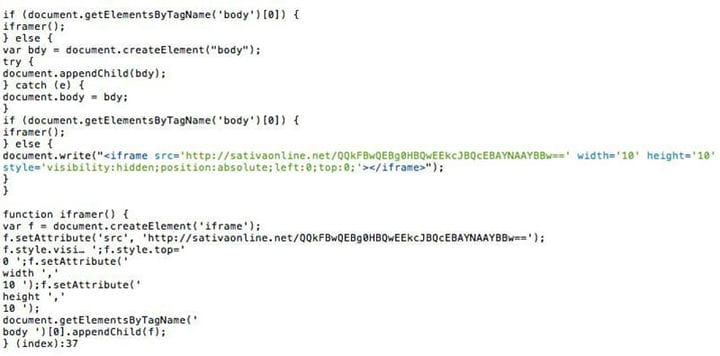

Esistono due indicatori frequenti di malware: funzioni PHP dannose e collegamenti sconosciuti o iFrame. Di seguito è illustrato come trovarli manualmente.

Funzioni PHP dannose

Ci sono diverse funzioni e comandi PHP che gli hacker amano usare. Non sono dannosi di per sé ed è possibile utilizzarli in modo etico.

Tuttavia, se sono presenti, è probabile che il database sia infetto.

Per identificare l’infezione del database, cercare codici potenzialmente dannosi. Questi includono base64_decode, gzinflate, error_reporting(0) e shell_exec.

Tieni presente, tuttavia, che tali codici non sono dannosi in tutti i casi. Alcuni programmatori utilizzano questi codici per implementare alcune funzioni legittime.

Link o iFrame sconosciuti

Passare attraverso il contenuto del sito Web aiuterà a discernere quali altri elementi cercare. Un sito infetto avrà spesso anche iFrame dannosi e collegamenti di reindirizzamento.

Gli hacker iniettano link sconosciuti e iFrame nel sito e li mascherano. Quindi è necessario esaminare il codice del sito per individuarli.

Un modo per farlo è visualizzare e rivedere i codici utilizzando uno strumento chiamato Online cURL. Cerca eventuali codici indesiderati o testo incerto come il nome di un farmaco.

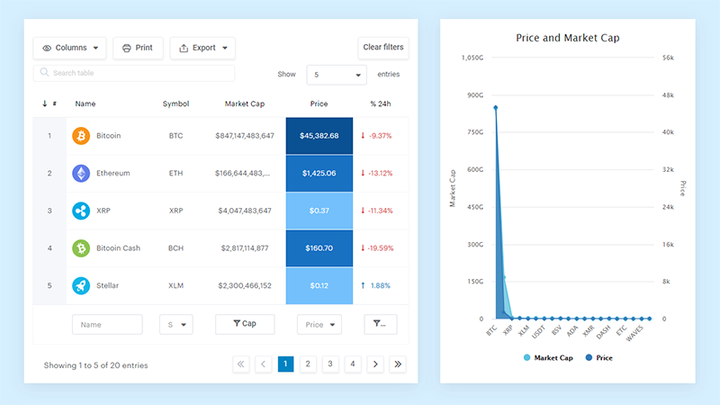

Ehi, lo sapevi che anche i dati possono essere belli?

wpDataTables può farlo in questo modo. C’è una buona ragione per cui è il plug-in WordPress n. 1 per la creazione di tabelle e grafici reattivi.

Un vero esempio di wpDataTables in natura

Ed è davvero facile fare qualcosa del genere:

- Fornisci i dati della tabella

- Configuralo e personalizzalo

- Pubblicalo in un post o in una pagina

E non è solo bello, ma anche pratico. Puoi creare tabelle di grandi dimensioni con un massimo di milioni di righe, oppure puoi utilizzare filtri e ricerche avanzate, oppure puoi scatenarti e renderlo modificabile.

"Sì, ma mi piace troppo Excel e non c’è niente di simile sui siti Web". Sì, sì. Puoi utilizzare la formattazione condizionale come in Excel o Fogli Google.

Ti ho detto che puoi creare grafici anche con i tuoi dati? E questa è solo una piccola parte. Ci sono molte altre funzionalità per te.

Passaggio 1: esportare l’SQL del database

Per cercare nel database, prima esportalo come testo. Ciò è possibile tramite lo strumento database fornito dall’host web.

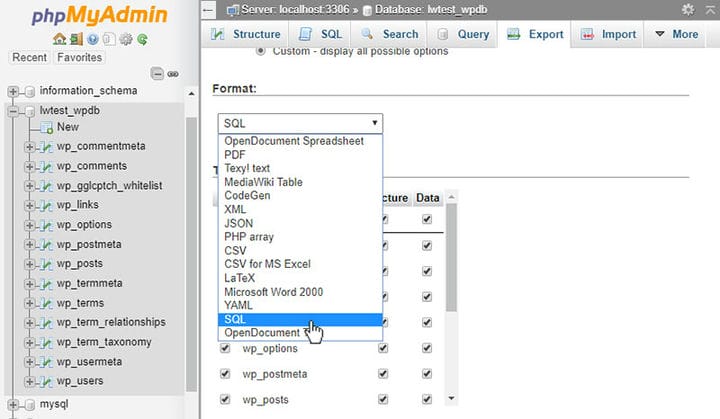

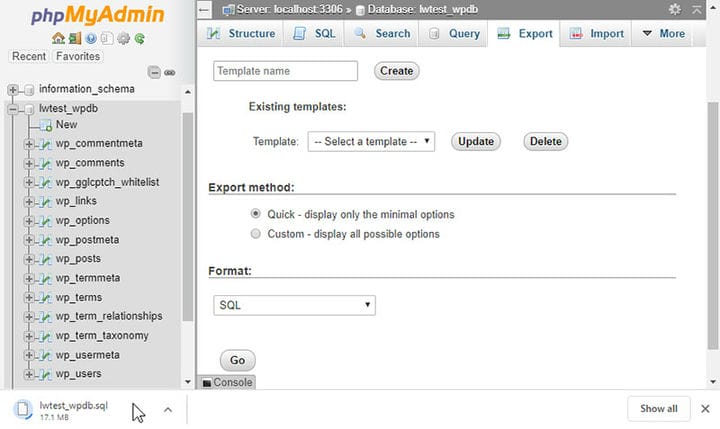

La spiegazione sotto spiega come farlo usando phpMyAdmin.

PhpMyAdmin consente agli utenti di gestire il proprio database. Di solito è installato nella maggior parte degli ambienti di hosting.

Usa un’opzione di esportazione nel pannello phpMyAdmin per esportare l’intero database. Salvalo nella cartella "backup-pre-cleanup".

Innanzitutto, accedi alla dashboard di cPanel, scorri fino alla sezione "Database" e fai clic su phpMyAdmin. Quindi, scegli il database dall’elenco sul lato sinistro.

Quindi, fai clic su "Esporta" nel menu in alto. Il metodo di esportazione deve essere impostato su "Quick" e il formato su "SQL".

Fare clic su "Vai" ed è fatto.

Un altro modo per esportare il database è tramite SSH usando questo comando:

Inserisci le informazioni del tuo database al posto del nome host, nome utente e database. Le credenziali del database sono disponibili da wp-config.php.

Nota: dopo aver esportato il database utilizzando SSH, ricordarsi di scaricarlo nell’ambiente locale ed eliminarlo dal file server.

Infine, aprilo in un blocco note e cerca le parti dannose del codice.

Passaggio 2: cerca nell’esportazione del database

Inizia esaminando il file SQL esportato per le funzioni PHP sfruttabili note.

Una revisione del codice cURL potrebbe aver rivelato link, iFrame o testo sospetti. In tal caso, cercali anche nel report SQL del database.

Se qualcuno di essi appare nel database, ciò indica una probabile infezione da malware.

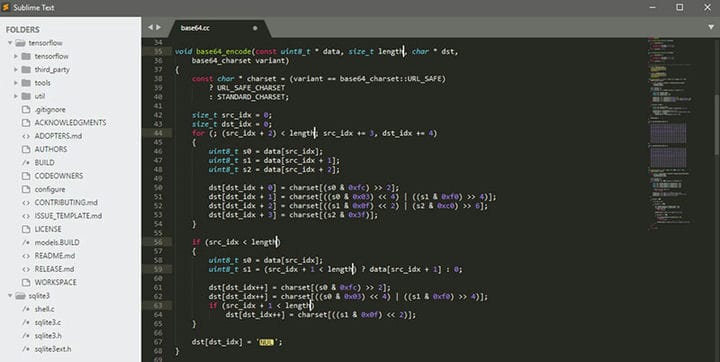

È anche possibile utilizzare Sublime per aprire direttamente il file .SQL. Quindi, utilizzando Ctrl+f, cerca contenuto dannoso all’interno del database.

Utilizzare i seguenti comandi:

- Per iFrame: <iframe

- Per base64: base64_decode

- Per eval(): eval()

- Per gli script: <script

Passaggio 3: ripulire il database

Dopo aver rilevato un’infezione del database, è fondamentale eseguire una pulizia. La tecnica migliore consiste nel ripristinare il database a un’ora precedente all’infezione.

Questo è molto semplice per gli utenti che pianificano backup automatici. In caso contrario, sarà necessario contattare l’host web per assistenza.

Un altro metodo è cercare i collegamenti dannosi, iFrame o funzioni e rimuoverli manualmente dai file di WordPress. Ciò richiede una misura di conoscenza avanzata.

Seguire i passaggi seguenti per eseguire questa attività.

- Accedi al pannello di amministrazione del database.

- Eseguire un backup del database.

- Cerca contenuti sospetti (come parole chiave o link di spam).

- Apri la tabella che contiene quel contenuto sospetto.

- Eliminalo manualmente.

- Testare il sito per confermare che funzioni correttamente dopo le modifiche.

- Elimina tutti gli strumenti di accesso al database che hai installato.

I principianti possono utilizzare le informazioni sul carico utile fornite dallo scanner di malware. Gli utenti intermedi possono anche cercare manualmente le frequenti funzioni PHP dannose.

Questi includeranno base64_decode, eval, gzinflate, preg_replace, str_replace e così via.

Come scansionare e pulire il database di WordPress utilizzando un plug-in

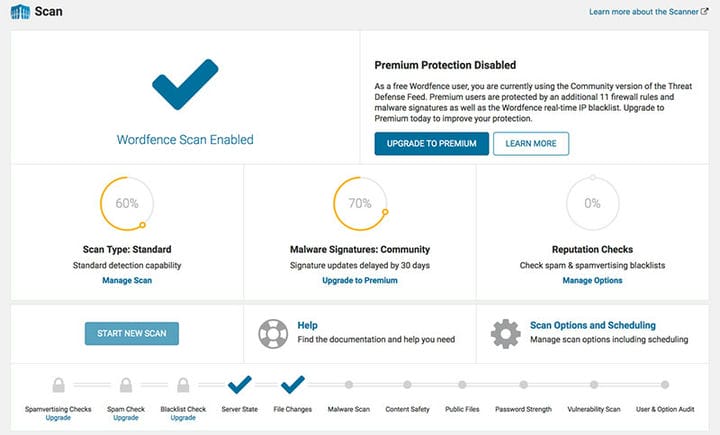

L’utilizzo di un plug-in è un modo semplice ed efficace per rilevare codice dannoso, malware e altre minacce alla sicurezza.

Ci sono molti buoni plugin disponibili. I seguenti consigli sui plugin rappresentano i migliori.

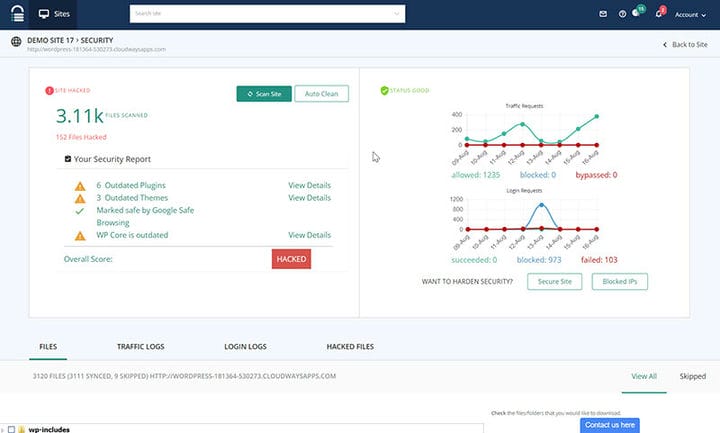

MalCare WordPress Sicurezza

MalCare fornisce il pacchetto completo. Rimuove il malware ed eseguirà anche scansioni giornaliere per prevenire qualsiasi infezione futura.

Lo scanner è molto sensibile ed è in grado di identificare anche le infezioni più profonde. Allo stesso tempo, non segnalerà falsi allarmi.

malCure WP Scanner e firewall di malware

malCure Malware Scanner è uno degli ultimi scanner di malware. L’interfaccia è intuitiva e semplice da usare.

Può rilevare oltre 50.000 infezioni. malCure fornisce una ricerca completa sia del database che dei file di WordPress.

Utilizza una tecnica ibrida che prevede scansioni multiple di ogni file e record di database. Ciò si traduce in una pulizia molto profonda.

All In One WP Security & Firewall

All In One WP Security & Firewall è un plugin molto popolare. Viene fornito con un’opzione di scansione del database di WordPress.

Cerca le stringhe sospette nella tabella principale del database.

Tracker modifiche WP

WP Changes Tracker e WP Security Audit Log è un registro delle modifiche. Rileva le modifiche ai database MySQL, ai plug-in e ai file dei temi.

Non è uno scanner di malware, ma se un database ha un’infezione da malware, le modifiche verranno visualizzate qui. Questo aiuta gli utenti a stabilire cosa è stato infettato e come si è verificato.

Sulla base di queste informazioni, possono quindi sostenere eventuali punti vulnerabili.

È anche utile per tenere traccia delle modifiche apportate da te e dal tuo staff.

Considerazioni finali sui modi per scansionare un database WordPress alla ricerca di malware

L’infezione da malware su un sito Web o in un database potrebbe fungere da sveglia. Gli utenti possono rendersi conto che devono prendersi più cura della sicurezza.

È essenziale eseguire scansioni regolari per trovare e sbarazzarsi di potenziali minacce. Più a lungo esiste il malware nel database, più danni può causare, non solo al sito Web ma anche ai visitatori del sito.

La guida in questo articolo ti aiuterà a identificare e rimuovere il malware dal database di WordPress.

Indipendentemente dal metodo scelto, procedere sempre con cautela.

Se ti è piaciuto leggere questo articolo su come scansionare il database di WordPress alla ricerca di malware, dovresti dare un’occhiata a questo su come eseguire un ripristino del database di WordPress.

Abbiamo anche scritto di alcuni argomenti correlati come come eseguire una pulizia del database di WordPress, lo schema del database di WordPress e come trovare e sostituire l’URL nel database di WordPress.