CloudFlare supporta SSL

Migliaia di siti web utilizzano CloudFlare, la famosa Content Delivery Network (CDN). I vantaggi dell’utilizzo di CloudFlare sono:

1 aumentare la velocità di caricamento della pagina in modo che il contenuto del sito Web possa essere distribuito attraverso il server nel mondo.

2 I server Shield si trovano tra il visitatore e il tuo server reale in modo da ridurre al minimo i rischi di attacco Distribute DOS.

Sì, sembra troppo bello per essere vero (piano gratuito) ma in questo caso, devo dire che sì, è gratuito ed è vero che ridurrà i rischi di compromissione del sito Web e aumenterà anche molto il sito Web velocità di caricamento.

SSL

L’SSL (in modo da avere connessioni HTTPS sicure su HTTP non sicuro) supportato da CloudFlare sono: modalità flessibile, completa e rigorosa. La configurazione flessibile non richiede che il tuo server reale abbia certificati SSL e quindi può essere impostata per qualsiasi sito web. I modelli Full e Strict richiedono che il tuo server disponga del certificato SSL, tuttavia solo il modello strict verificherà la validità del certificato SSL.

certificati SSL su CloudFlare

Per gli account gratuiti, l’attivazione dura fino a 24 ore (non istantaneamente ma abbastanza velocemente). La modalità Strict è preferita perché CloudFlare crittografa la comunicazione da e verso il tuo sito Web utilizzando SSL.

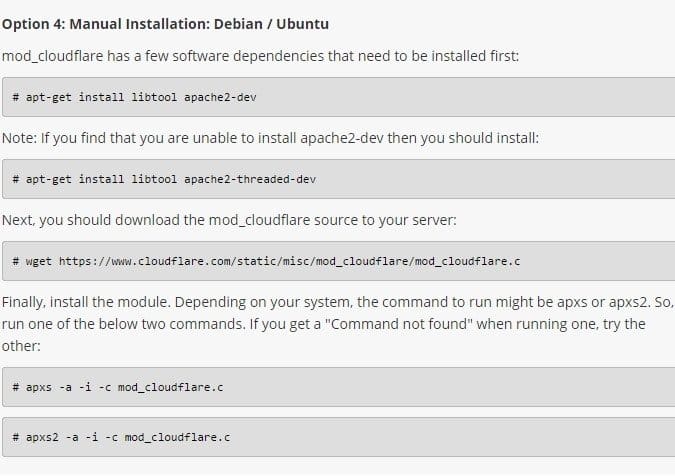

Ripristina IP visitatore

Poiché i server CloudFlare si trovano tra il visitatore e il tuo server, il tuo server vedrà l’indirizzo IP di CloudFlare invece dell’IP del visitatore, il che potrebbe influenzare il targeting geografico degli annunci adsense. Per risolvere questo problema, puoi installare un plugin per wordpress. CloudFlare ha un plugin wordpress per ripristinare il vero indirizzo IP del visitatore. In alternativa, puoi installare il modulo mod_cloudflare Apache2 (usa sudo apache2ctl -M | sort per verificare i moduli caricati)

https://www.cloudflare.com/resources-downloads#mod_cloudflare

https://github.com/cloudflare/mod_cloudflare

Registrazione degli indirizzi IP dei visitatori reali: mod_cloudflare per Apache httpd

HSTS

HSTS impone una connessione HTTPS (non puoi pentirti in futuro dopo esserti unito all’elenco, che viene utilizzato dai browser Chrome, Firefox). Il tuo sito web verrà ricordato nel browser (un elenco) per imporre una connessione HTTPS indipendentemente dal fatto che l’utente digiti HTTPS://

HTTP Strict Transport Security (HSTS, RFC 6797) è un’intestazione che consente a un sito Web di specificare e applicare criteri di sicurezza nei browser Web client. Questa applicazione dei criteri protegge i siti Web sicuri da attacchi di downgrade, rimozione SSL e dirottamento dei cookie. Consente a un server Web di dichiarare una politica in base alla quale i browser si connetteranno solo utilizzando connessioni HTTPS sicure e garantisce che gli utenti finali non facciano clic su avvisi di sicurezza critici. HSTS è un importante meccanismo di sicurezza per i siti Web ad alta sicurezza. Le intestazioni HSTS vengono rispettate solo quando servito su connessioni HTTPS, non HTTP.

CloudFlare supporta HSTS in modo che sia più facile configurarlo con un clic.

Reindirizzamento da HTTP a HTTPS

Puoi farlo tramite .htaccess

Oppure, crea una regola di pagina in CloudFlare –

"Usa sempre HTTPS" = attivato

Altri plugin

WordPress – Insecure Content Fixer, questo è un plugin per sostituire dinamicamente la versione HTTP con HTTPS in modo da avere un lucchetto verde sulla barra degli indirizzi (altrimenti sarà grigio perché vengono chiamati contenuti non sicuri.)