CloudFlare поддерживает SSL

Тысячи веб-сайтов используют CloudFlare, известную сеть доставки контента (CDN). Преимущества использования CloudFlare:

1 увеличить скорость загрузки страниц, чтобы содержимое веб-сайта могло быть распределено по всему серверу по всему миру.

2 Защитные серверы располагаются между посетителем и вашим реальным сервером, так что риски DOS-атак с помощью Distribute будут сведены к минимуму.

Да, это звучит слишком хорошо, чтобы быть правдой (бесплатный план), но в этом случае я должен сказать, что да, это бесплатно, и это правда, что это снизит риск взлома веб-сайта, а также значительно увеличит его. скорость загрузки.

SSL

CloudFlare поддерживает следующие SSL (чтобы у вас было безопасное соединение HTTPS поверх небезопасного HTTP): гибкий, полный и строгий режимы. Гибкая конфигурация не требует, чтобы ваш реальный сервер имел SSL-сертификаты, и, следовательно, может быть настроен для любых веб-сайтов. Полная и строгая модели требуют, чтобы ваш сервер имел SSL-сертификат, однако только строгая модель проверяет действительность SSL-сертификата.

ssl-сертификаты на CloudFlare

Для бесплатных аккаунтов активация до 24 часов (не мгновенно, но достаточно быстро). Строгий режим предпочтительнее, потому что CloudFlare шифрует связь с вашим сайтом с помощью SSL.

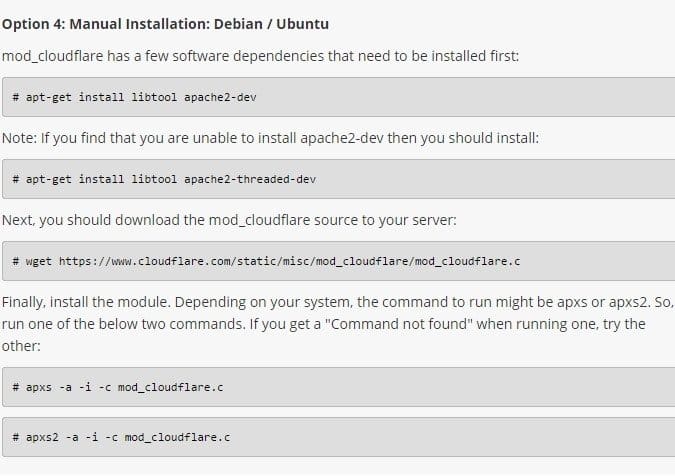

Восстановить IP посетителя

Поскольку серверы CloudFlare находятся между посетителем и вашим сервером, ваш сервер будет видеть IP-адрес CloudFlare вместо IP-адреса посетителя, что может повлиять на географический таргетинг вашей рекламы AdSense. Чтобы решить эту проблему, вы можете установить плагин WordPress. CloudFlare имеет плагин wordpress для восстановления реального IP-адреса посетителя. Кроме того, вы можете установить модуль mod_cloudflare Apache2 (используйте sudo apache2ctl -M | sort для проверки загруженных модулей)

https://www.cloudflare.com/resources-downloads#mod_cloudflare

https://github.com/cloudflare/mod_cloudflare

Регистрация реальных IP-адресов посетителей: mod_cloudflare для Apache httpd

HSTS

HSTS обеспечивает HTTPS-соединение (вы не можете сожалеть в будущем, присоединившись к списку, который используется браузерами Chrome, Firefox). Ваш веб-сайт будет запомнен в браузере (список), чтобы обеспечить HTTPS-соединение, независимо от того, вводит ли пользователь HTTPS://.

HTTP Strict Transport Security (HSTS, RFC 6797) — это заголовок, который позволяет веб-сайту указывать и применять политику безопасности в клиентских веб-браузерах. Это принудительное применение политики защищает безопасные веб-сайты от атак с понижением версии, удаления SSL и перехвата файлов cookie. Это позволяет веб-серверу объявлять политику, согласно которой браузеры будут подключаться только с использованием безопасных соединений HTTPS, и гарантирует, что конечные пользователи не будут «щелкать» критические предупреждения безопасности. HSTS — важный механизм безопасности для веб-сайтов с высоким уровнем безопасности. Заголовки HSTS соблюдаются только тогда, когда обслуживается через соединения HTTPS, а не HTTP.

CloudFlare поддерживает HSTS, поэтому его проще настроить одним щелчком мыши.

Перенаправить HTTP на HTTPS

Вы можете сделать это через .htaccess

Или создайте правило страницы в CloudFlare —

«Всегда использовать HTTPS» = Вкл.

Другие плагины

WordPress — Insecure Content Fixer, это плагин для динамической замены HTTP на версию HTTPS, поэтому в адресной строке у вас будет зеленый замок (в противном случае он будет серым, потому что вызывается небезопасное содержимое).